Что такое TPM 2.0 и зачем нужен модуль безопасности

/files/upload/iblock/a55/a555a2fe1beba3c539a33c23853b79fc.png)

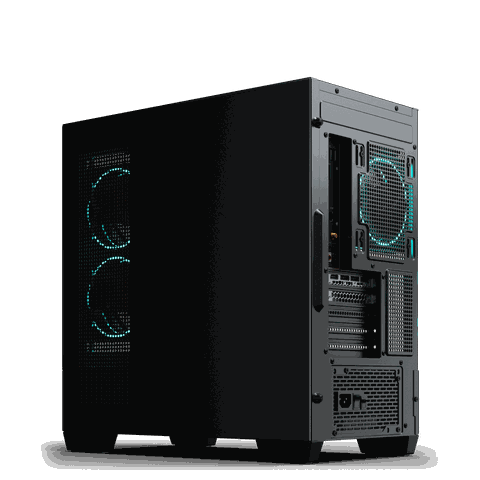

Подберём игровой ПК за 2 шага

Ответьте на несколько вопросов — покажем готовые сборки

Сборка современного ПК, установка свежей Windows 11 или настройка вычислительного сервера неминуемо требуют наличия криптопроцессора TPM 2.0. Что скрывается за этой аббревиатурой и почему аппаратная защита стала обязательным стандартом? В этом материале детально и без лишней воды разберём принципы работы доверенного платформенного модуля.

Что такое TPM (Trusted Platform Module) и как он работает

Доверенный платформенный модуль — это специализированный криптографический процессор. Инженеры создали его для аппаратной защиты конфиденциальной информации. В отличие от привычных антивирусов, которые работают на программном уровне, чип TPM функционирует абсолютно изолированно от центрального процессора и операционной системы.

Этот маленький чип генерирует, хранит и защищает криптографические ключи. Злоумышленники не могут извлечь пароли из его оперативной памяти, потому что эти данные физически не покидают пределы защищённого контура. Встроенная энергонезависимая память криптопроцессора вмещает около 150 КБ данных. Этого объёма вполне достаточно для надёжного хранения цифровых сертификатов. Модуль гарантирует, что на компьютере работает именно тот код, который изначально предусмотрел производитель железа.

Эволюция: от TPM 1.2 к TPM 2.0

Консорциум Trusted Computing Group выпустил спецификацию TPM 1.2 ещё в 2011 году. Эта версия отлично справлялась со своими задачами, но опиралась на алгоритм хеширования SHA-1. Со временем криптоаналитики доказали уязвимость этого алгоритма.

| Характеристика | TPM 1.2 | TPM 2.0 |

|---|---|---|

| Криптографическая гибкость | Отсутствует (алгоритмы жёстко прописаны) | Полная (поддержка новых шифров без смены железа) |

| Алгоритмы хеширования | Только SHA-1 | SHA-256 (с возможностью расширения до SHA-512) |

| Асимметричное шифрование | Только RSA (1024–2048 бит) | RSA (до 4096 бит) и ECC (эллиптические кривые) |

| Симметричное шифрование | Не поддерживается | AES (128 и 256 бит) |

| Иерархии ключей | Одна (Storage) | Три (Storage, Endorsement, Platform) |

| Скорость генерации ключей | Стандартная для RSA | В 8–10 раз быстрее (благодаря ECC) |

| Основной метод авторизации | HMAC, ПИН-код, PCR | Гибкие политики (Enhanced Policies) |

| Поддержка современными ОС | Windows 10 и старше | Обязательное условие для Windows 11 |

Именно поэтому в 2014 году разработчики представили стандарт TPM 2.0. Новая версия поддерживает современные криптографические алгоритмы, включая SHA-256 и продвинутую эллиптическую криптографию. Версия 2.0 стала более гибкой и надёжной, что превратило её в безоговорочный индустриальный стандарт. Важный факт: старый и новый стандарты аппаратно несовместимы между собой.

Как работает чип и зачем он нужен системе

Внутри чипа инженеры разместили регистры конфигурации платформы (PCR). Во время загрузки компьютера материнская плата, загрузчик операционной системы и драйверы отправляют свои уникальные хеш-суммы в этот чип. Модуль записывает эти значения и выполняет строгий процесс, который специалисты называют проверка целостности.

Если стартовые значения полностью совпадают с эталонными, чип выдаёт ключи для расшифровки диска. Если злоумышленник тайно что-то изменит, то хеш-сумма мгновенно изменится. Чип заметит подвох, заблокирует доступ к данным и немедленно остановит загрузку. Именно так на практике работает технология Secure Boot, о которой мы рассказывали в отдельном материале.

Также модуль берёт на себя аппаратное шифрование. При включении функции Windows Hello для входа в профиль по отпечатку пальца или ПИН-коду, система сохраняет эти данные внутри изолированного чипа, а не на легкодоступном жёстком диске.

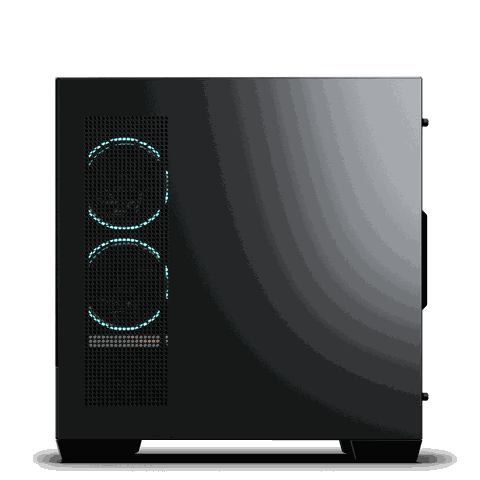

Узнай, какой ПК нужен именно тебе

Пройди короткий тест для подбора без переплат

Где физически находится чип: виды TPM

Производители реализуют доверенный платформенный модуль тремя основными способами:

- Дискретный (dTPM). Это отдельный физический чип. Производители материнских плат припаивают его прямо на текстолит. Он обеспечивает максимальный уровень защиты от физического взлома;

- Интегрированный. Производители встраивают логику безопасности прямо в чипсет или кристалл центрального процессора. Компании Intel и AMD активно используют этот подход, называя свои фирменные технологии Intel PTT и AMD fTPM соответственно;

- Виртуальный (vTPM). Инженеры используют этот вариант в облачных вычислениях для защиты виртуальных серверов и машин. Специальная программа просто эмулирует работу реального чипа.

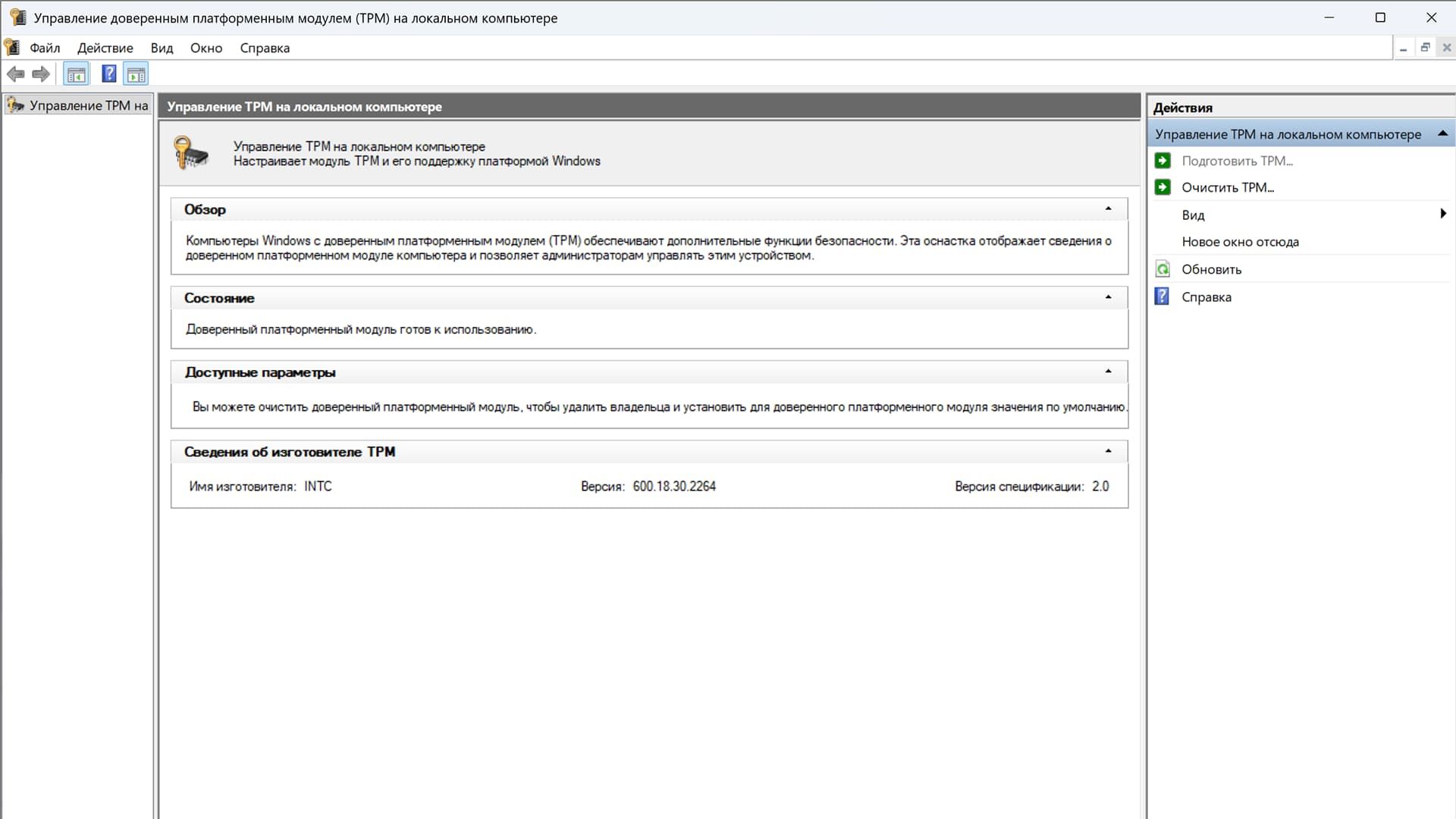

Как проверить, включён ли TPM на компьютере

Пользователь может проверить текущий статус криптографического модуля за несколько простых шагов:

- Нажать комбинацию клавиш Win + R;

- В появившемся окне ввести команду tpm.msc и нажать Enter;

- Операционная система откроет специальную консоль управления.

В разделе «Состояние» должна появиться надпись «Модуль TPM готов к использованию». Раздел «Сведения о производителе» показывает версию спецификации — там должно стоять значение 2.0. Если система сообщает, что не может найти совместимый доверенный платформенный модуль, нужно активировать его вручную в настройках BIOS. Статус криптопроцессора всегда следует проверять перед установкой новейшей версии операционной системы.

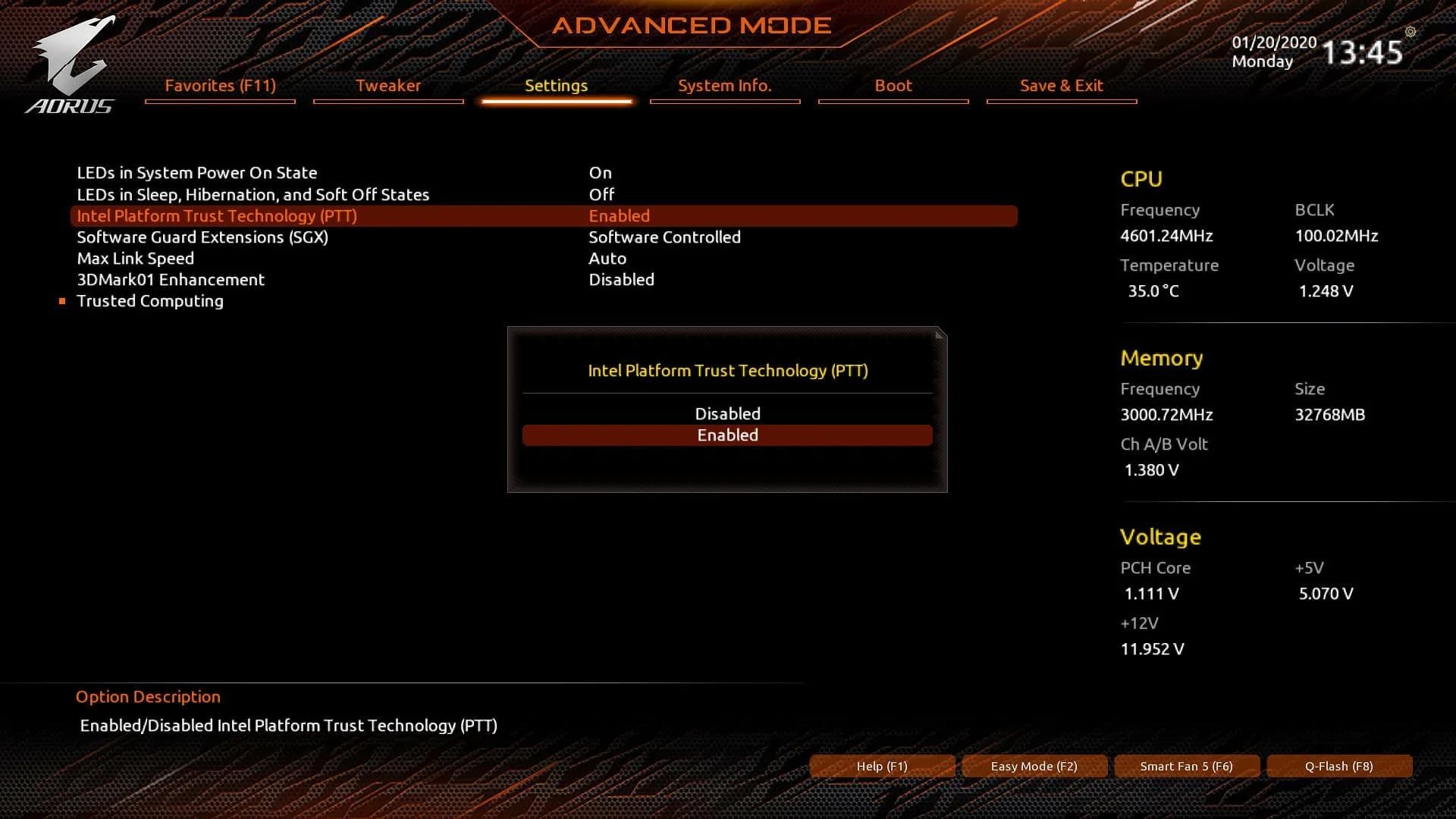

Как включить TPM в BIOS/UEFI

Необходимо перезагрузить ПК и нажать клавишу Delete или F2 для входа в BIOS. Дальнейшие действия зависят от производителя центрального процессора.

- Для процессоров AMD. В разделе Advanced или Security нужно найти параметр AMD fTPM Configuration и перевести его в состояние Enabled;

- Для процессоров Intel. В разделе Security или Advanced требуется найти параметр Intel Platform Trust Technology (PTT) и активировать его.

После этого система сохранит изменения по нажатию клавиши F10, затем компьютер уходит в перезагрузку.

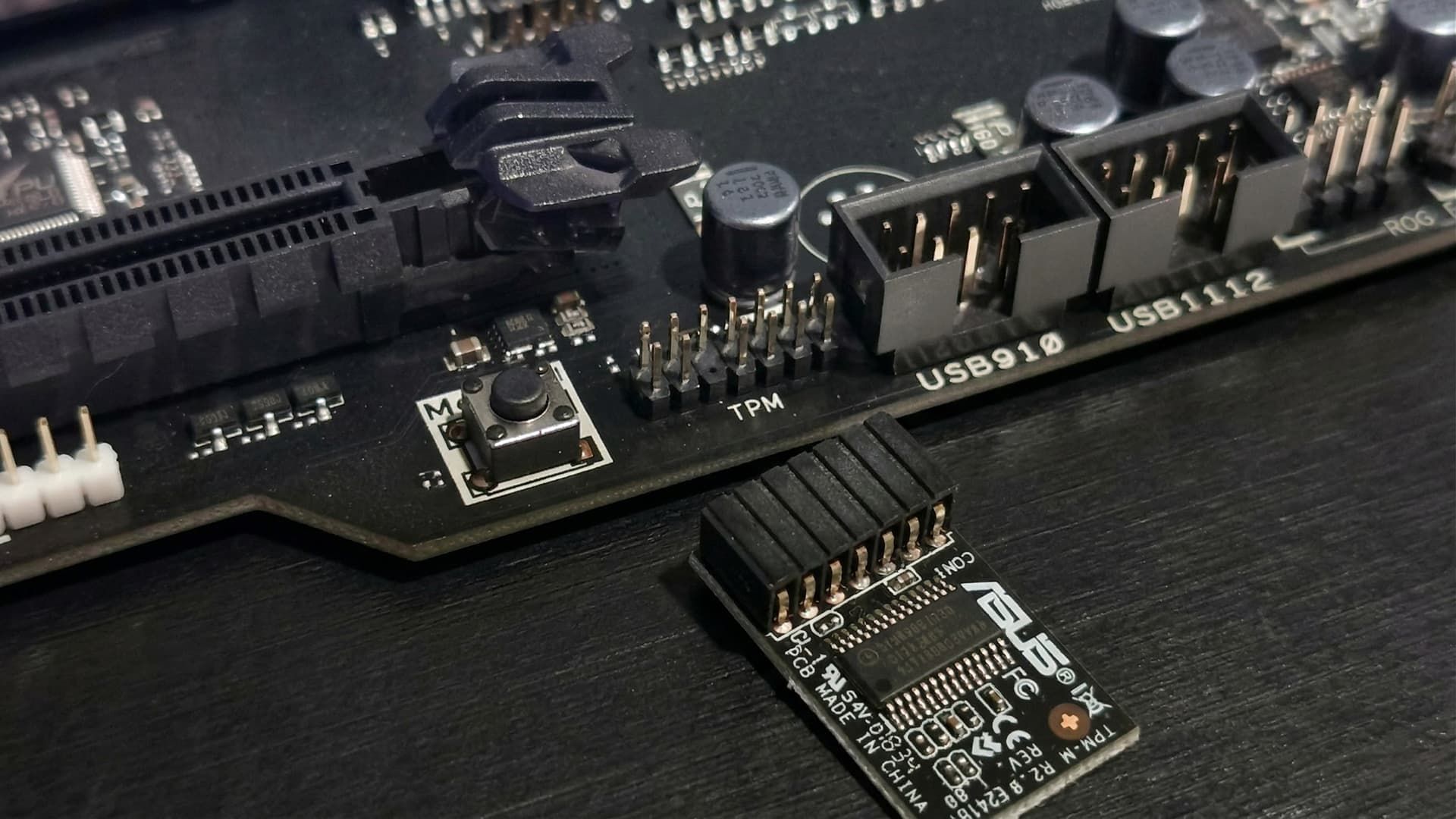

Что делать, если на материнской плате нет TPM

Владельцы старых материнских плат тоже могут обеспечить должный уровень защиты данных. Для начала стоит внимательно изучить официальную документацию к материнской плате. Большинство плат имеют специальный разъём (гребёнку пинов) для подключения внешнего криптографического расширения. Достаточно приобрести дискретный доверенный платформенный модуль в профильном магазине и просто вставить его в этот разъём. Обычно такой чип стоит от 1000 до 2500 рублей. Важно подбирать модуль строго от того же бренда, который выпустил материнскую плату, иначе система его не распознает.

Иногда модернизация старой платформы ради поддержки новых стандартов безопасности экономически нецелесообразна. Переход на современную архитектуру с нативной поддержкой TPM 2.0 и Windows 11 решает вопрос производительности и защиты данных комплексно.

Роль TPM в серверах и корпоративных системах

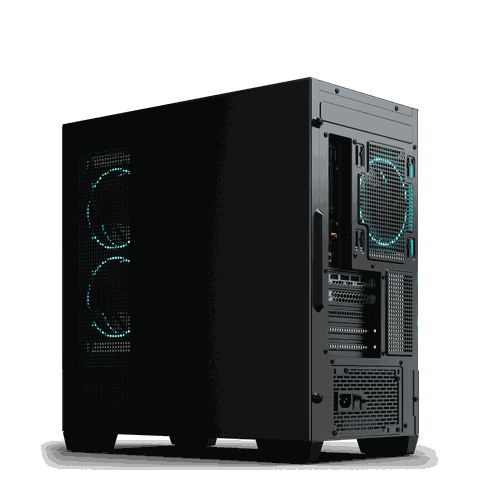

Выберите решение для работы

Найдите готовый компьютер под вашу профессию

Серверная инфраструктура выдвигает повышенные требования к безопасности. Корпоративные системы обрабатывают гигантские массивы конфиденциальных данных, и любая утечка информации грозит бизнесу большими убытками. В современных дата-центрах системные администраторы используют чипы TPM для аппаратной аутентификации оборудования в Сети. Сервер криптографически доказывает свою подлинность перед другими узлами инфраструктуры. Также модуль выступает надёжным ядром для технологий конфиденциальных вычислений.

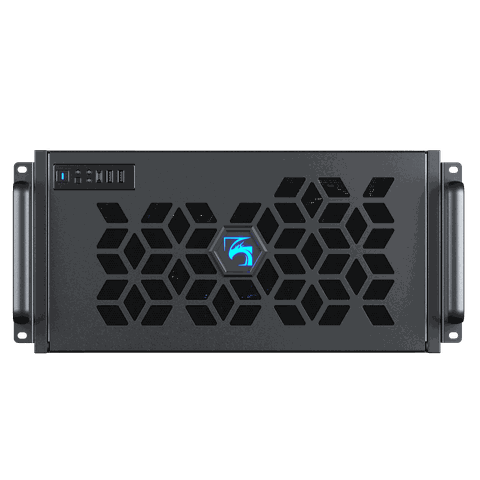

Для развертывания мощной инфраструктуры обучения нейросетей, сложного 3D-рендеринга или работы с базами данных требуются решения высшего класса. GPU-серверы от компании DigitalRazor имеют на борту мощнейшие процессоры AMD Threadripper PRO и EPYC, поддерживают до 8 графических ускорителей NVIDIA и глубоко интегрируют передовые технологии аппаратной защиты. Мы собираем рабочие станции, которые надёжно оберегают коммерческие тайны и вычислительные процессы от любых внешних угроз.

Безопасность TPM: можно ли взломать систему

Теоретически продвинутые хакеры могут обойти любую защиту, но на практике взлом TPM 2.0 требует огромных ресурсов. Удалённо взломать модуль через интернет невозможно, потому что защита данных работает на глубоком аппаратном уровне, и чип блокирует любые программы для автоматического подбора паролей.

Единственный рабочий вектор атаки — это прямой физический доступ к материнской плате. Злоумышленник может разобрать ПК, припаять дорогостоящий логический анализатор к шине LPC или SPI (по которой чип обменивается информацией с процессором) и перехватить ключ шифрования диска прямо в момент загрузки.

Однако ведущие эксперты по информационной безопасности надёжно закрывают и эту лазейку. Они активируют функцию BitLocker с жёстким требованием ввода ПИН-кода до начала загрузки ОС. В таком сценарии чип не отдаст ключ шифрования в открытую шину, пока пользователь не введёт правильный пароль на клавиатуре.

Часто задаваемые вопросы (FAQ)

Итог

Аппаратное шифрование превратилось из опциональной функции в обязательный элемент цифровой безопасности. Стандарт TPM 2.0 обеспечивает не только запуск современных операционных систем, но и формирует фундамент для защиты конфиденциальных данных на уровне железа.

Надёжность любой системы определяется качеством сборки и точностью настройки каждого компонента. Игровые ПК, рабочие станции и GPU-серверы DigitalRazor поставляются с уже проверенными и настроенными протоколами безопасности. Инженеры компании проводят тщательное тестирование оборудования на соответствие актуальным требованиям индустрии, что избавляет от необходимости самостоятельно изучать инструкции к BIOS или искать способы обхода системных ограничений.

Профессионально собранная система позволяет сразу приступить к работе над сложными проектами, обучению нейросетей или погрузиться в игры, имея полную уверенность в стабильности программной среды. Для получения помощи в подборе комплектующих или разъяснения технических нюансов достаточно связаться с нами в Telegram.